-

급증하는 메두사 랜섬웨어 공격, BYOVD 기법의 위협은?Technology/로그관리 및 분석(SIEM) 2025. 3. 28. 08:41

안녕하세요. No.1 IT 솔루션 전문 기업 인스피언(주)입니다. 최근 메두사(Medusa) 랜섬웨어 조직이 전 세계적으로 공격 범위를 확대하면서 기업과 기관의 보안 위협이 커지고 있습니다. 특히, 메두사 랜섬웨어는 최근 확산 중인 BYOVD(Bring Your Own Vulnerable Driver) 기법을 활용한 공격을 핵심 전략으로 삼고 있습니다. 메두사 랜섬웨어의 전 세계적인 확산 추세와 함께 주요 공격 방식인 BYOVD 기법에 대해 알아보겠습니다.

메두사 랜섬웨어의 전 세계적인 공격 증가 추세

메두사 랜섬웨어 조직의 공격 범위가 전 세계적으로 확산되면서 최근 주요 사이버 보안 위협으로 떠오르고 있습니다. 2023년부터 현재까지 총 400건 이상의 공격이 발생했으며, 2023년과 2024년 사이에 공격 건수가 42% 증가한 것으로 나타났습니다. 2025년 초에는 두 달 동안 40건 이상의 공격이 확인되면서 공격 빈도가 급격히 증가하는 추세입니다.

메두사 랜섬웨어 조직은 의료, 교육, 제조, 정부 기관 등 다양한 산업을 대상으로 공격을 수행하고 있습니다. 공격에 성공하면 최소 10만 달러에서 최대 1,500만 달러에 이르는 몸값을 요구하기에 기업에 심각한 피해를 초래할 수 있습니다.

메두사 랜섬웨어의 BYOVD 공격 기법

메두사 랜섬웨어 공격에서는 BYOVD(Bring Your Own Vulnerable Driver) 기법이 활용되었습니다. BYOVD 기법은 서명된 취약 드라이버를 시스템에 설치하여 보안 기능을 무력화하고 랜섬웨어를 실행하는 방식입니다. 공격자는 'ABYSSWORKER'라는 악성 드라이버를 사용했으며 중국 소프트웨어 업체의 폐기된 인증서를 도용해 서명된 것으로 확인되었습니다. 드라이버는 'smuol.sys'라는 파일명으로, 크라우드스트라이크 팔콘(CrowdStrike Falcon) 드라이버 'CSAgent.sys'를 위장해 보안 솔루션을 우회할 수 있었습니다.

'ABYSSWORKER'는 시스템에 설치된 후 프로세스 보호 목록에 자신을 등록하고 커널 수준에서 입출력 제어 요청(IOCTL)을 수신해 다양한 악성 행위를 수행합니다. 특히 보안 제품이 등록한 커널 콜백을 제거하여 안티바이러스 및 EDR(Endpoint Detection and Response) 시스템을 무력화하는 것이 핵심 전략입니다. 보안 전문가들은 BYOVD 방식이 매우 위협적인 이유로 운영체제가 서명된 드라이버를 신뢰하는 구조를 악용하기 때문이라고 지적합니다. 특히 도난되었거나, 폐기된 인증서로 서명된 드라이버가 여전히 시스템에 의해 로딩될 수 있는 점은 심각한 보안 사각지대가 될 수 있습니다.

BYOVD 공격 예방을 위한 조치

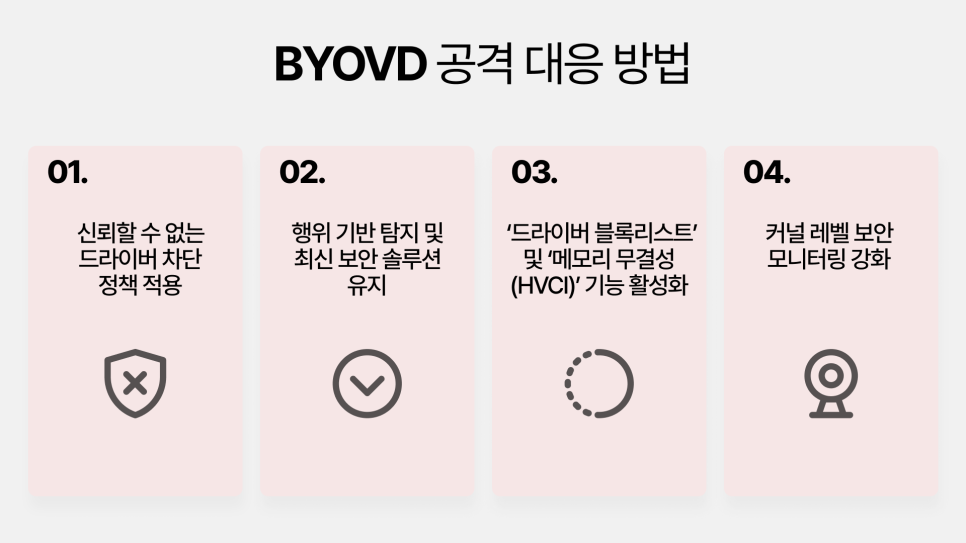

메두사 랜섬웨어 조직에서 BYOVD 기법을 활용한 공격이 증가함에 따라 기업과 개인은 보안 조치를 더욱 강화해야 합니다. BYOVD 공격을 예방하기 위해 기업에서는 시스템에 설치되는 드라이버를 엄격하게 검증하고, 신뢰할 수 없는 드라이버의 로딩을 차단하는 것이 중요합니다. 윈도우 그룹 정책과 보안 솔루션을 활용해 취약 드라이버 차단 정책을 설정하고, 행위 기반 탐지 기법을 도입해 의심스러운 활동을 차단해야 합니다. 정기적인 시스템 로그 점검과 함께 비정상적인 드라이버 로딩 기록을 확인하는 것이 필요합니다.

윈도우에서 제공하는 '드라이버 블록리스트'나 '메모리 무결성(HVCI)'기능을 활성화하고, 최신 버전의 보안 소프트웨어 및 드라이버를 유지하는 것이 필수적입니다. 기업 환경에서는 드라이버 설치 권한을 제한하고, 커널 레벨에서 발생하는 이상 행위를 지속적으로 모니터링해야 합니다.

참고기사

📌https://www.dailysecu.com/news/articleView.html?idxno=164302

메두사 랜섬웨어, 2025년 40건 이상 공격…최대 1,500만 달러 요구 - 데일리시큐

메두사(Medusa) 랜섬웨어 조직이 전 세계적으로 공격을 확대하면서 주요 사이버 보안 위협으로 부상하고 있어 각별한 주의가 필요하다. 2023년부터 현재까지 총 400건 이상의 공격을 감행했으며, 202

www.dailysecu.com

인스피언 BizInsider SIEM의 특장점

인스피언의 통합 보안 관리 솔루션 BizInsider SIEM은 보안 콘텐츠 제공(CTI)를 통해 다양한 최신 보안 위협 지표를 반영한 콘텐츠 업데이트를 제공하며, KISA C-TAS 위협 IP와 고객사 TI 정보 연동으로 보안 위협을 탐지하는 기능을 제공합니다.

보안 위협 모니터링 대시보드를 통해 탐지 현황과 위험도 요약 정보를 실시간으로 확인할 수 있으며, 탐지된 보안 이벤트의 타임라인 분석, 자산 영향도 분석, 위협 추적 기능을 제공합니다.

보안 위협 탐지 룰 설정 시 Blockly 방식을 도입하여 사용자가 시나리오 분석 룰을 간단하게 설정할 수 있습니다. 소명 기능을 통해 정탐/오탐/과탐의 명확한 판단 기준을 설정할 수 있으며 단순 반복 작업을 최소화할 수 있습니다.

인시던트 분석 화면을 통해 탐지된 인시던트의 상세 정보를 제공하며, 분석 쿼리 모니터링 화면에서는 설정된 쿼리에 따라 발생하는 인시던트를 추적하고 상세 내용을 확인할 수 있는 기능을 제공합니다. 상관분석 룰 시뮬레이션(테스트) 기능을 통해 운영망 반영 전 상관분석 룰의 정탐, 오탐, 정상 설정 여부를 검증할 수 있어 안정적이고 효율적인 룰 관리를 지원합니다.

인스피언㈜ 솔루션 제품은 조달청 온라인 몰에서 구매할 수 있으며, 솔루션에 대해 더욱 자세한 설명이 필요하시다면 아래 홈페이지에서 문의해 주세요!

'Technology > 로그관리 및 분석(SIEM)' 카테고리의 다른 글

2024년 비밀정보 3,900만 건 유출 된 깃허브, 보안 기능 강화 (1) 2025.04.08 BitB 피싱 공격 사례로 알아보는 계정 탈취 수법과 계정 보호 방법 (0) 2025.03.31 악성앱 광고 사기 및 사용자 정보 탈취 피해 주의와 예방법🚨 (0) 2025.03.25 [BizInsider SIEM]기업 정보 보안 강화 핵심 솔루션 SIEM 활용 사례 (1) 2025.03.17 청첩장 등 지인 사칭 스미싱 문자 어떻게 구별할 수 있을까요? (0) 2025.03.14